Deine Kundendaten – geliefert in 10 Minuten

Kennt ihr Flink? Das ist eins der neuerdings auftauchenden Startups, die Einkäufe nach Hause liefern. Produkte in der App wählen, bezahlen und in unter 10 Minuten ist ein*e Fahrradkurier*in bei euch. Dafür gab es auch vor ein paar Tagen erst ordentlich Funding.

Als wir uns die App angeschaut haben, haben wir Erschreckendes festgestellt.

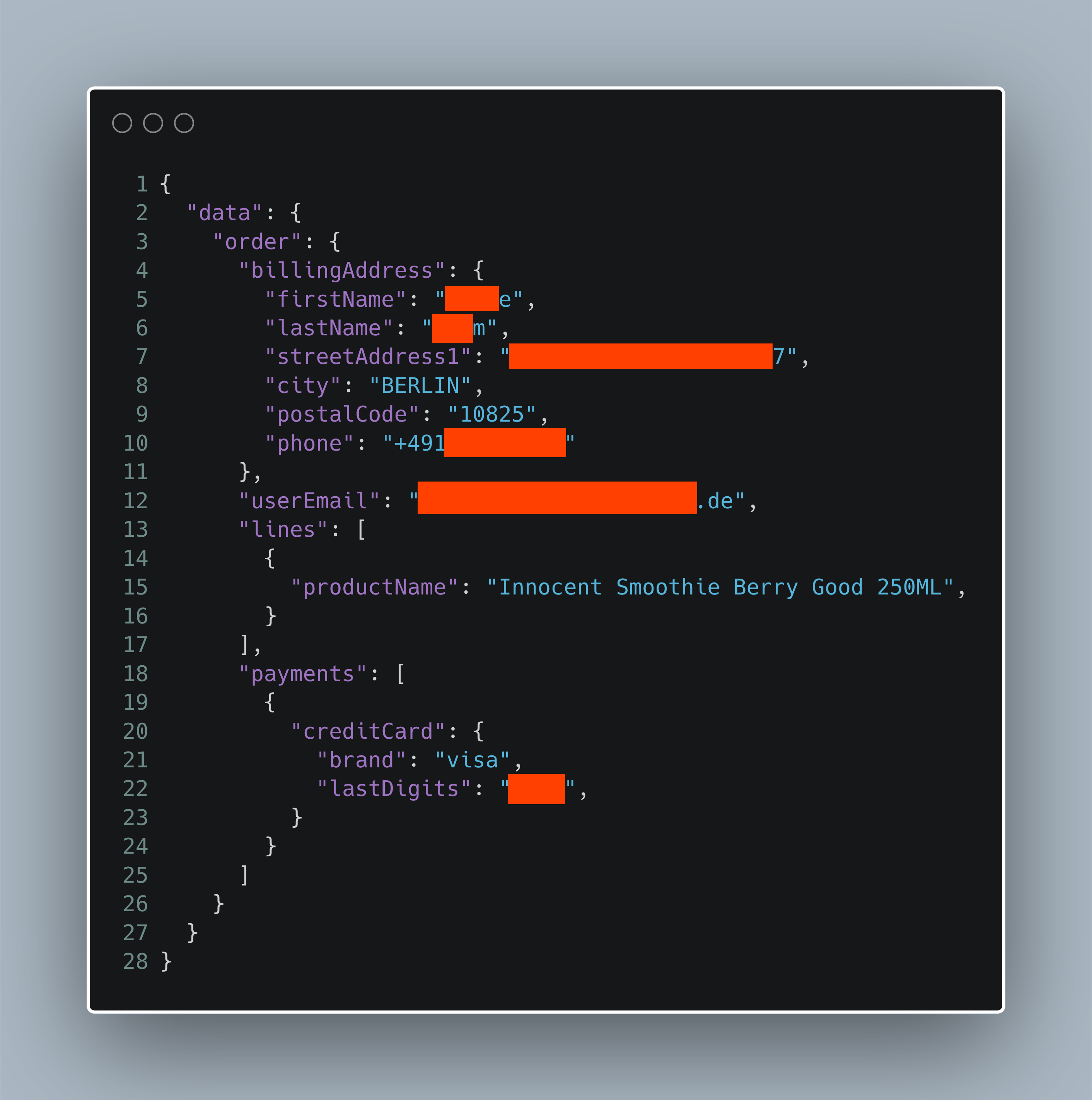

Eigentlich sind wir neugierig, wie die Lieferung so flott funktionieren kann. Wir suchen uns eine Parkbank im Liefergebiet und bringen Lust auf einen Test-Smoothie mit. Bevor wir allerdings bestellen, schauen wir uns die App etwas genauer an. Also werfen wir den MitM-Proxy an. Einer der ersten Requests an die Server von Flink ist der folgende:

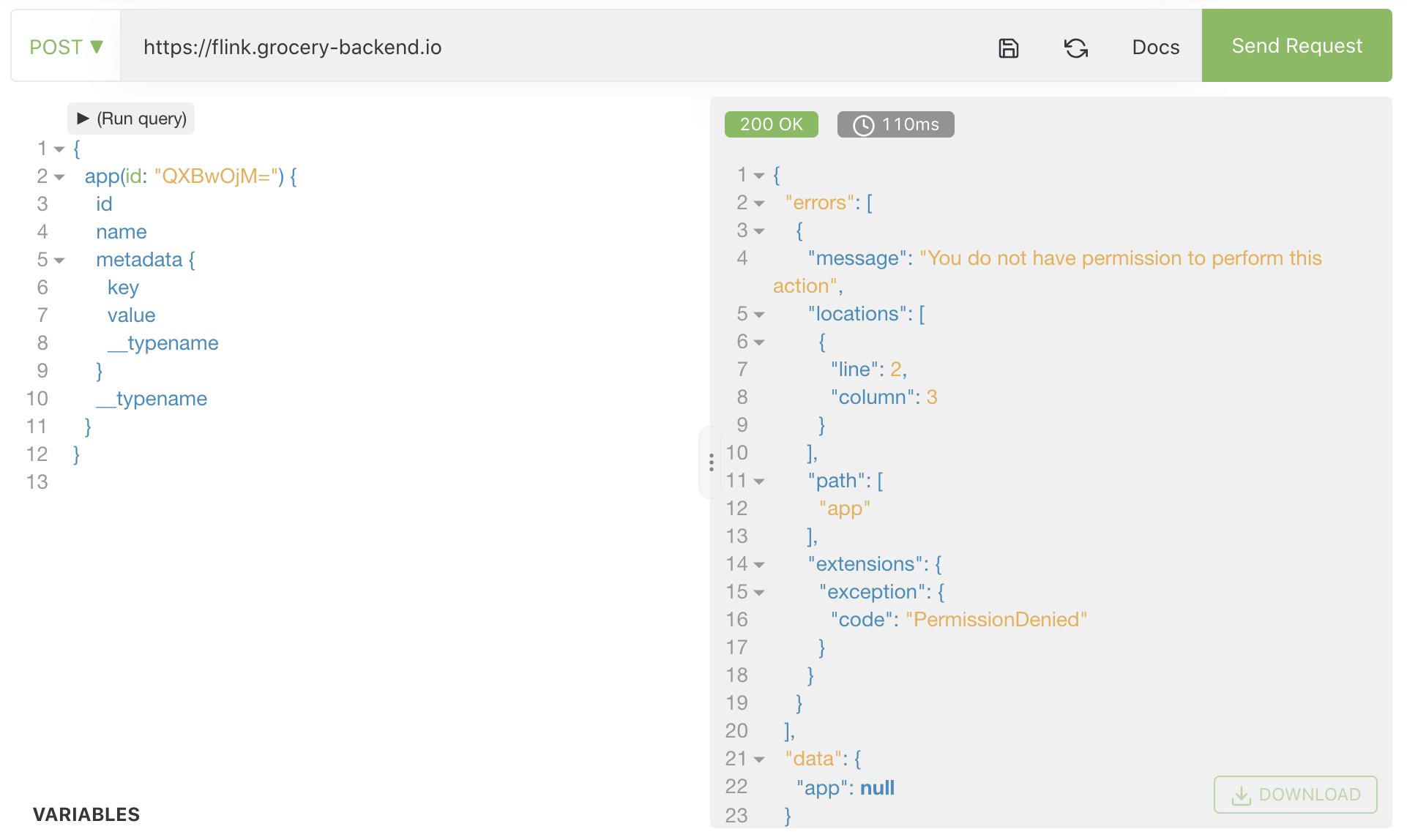

Das sieht doch aus wie GraphQL? Na dann machen wir doch mal einen GraphQL-Client auf und verbinden uns mit dem Server von Flink. Doch der mag nicht mit uns sprechen.

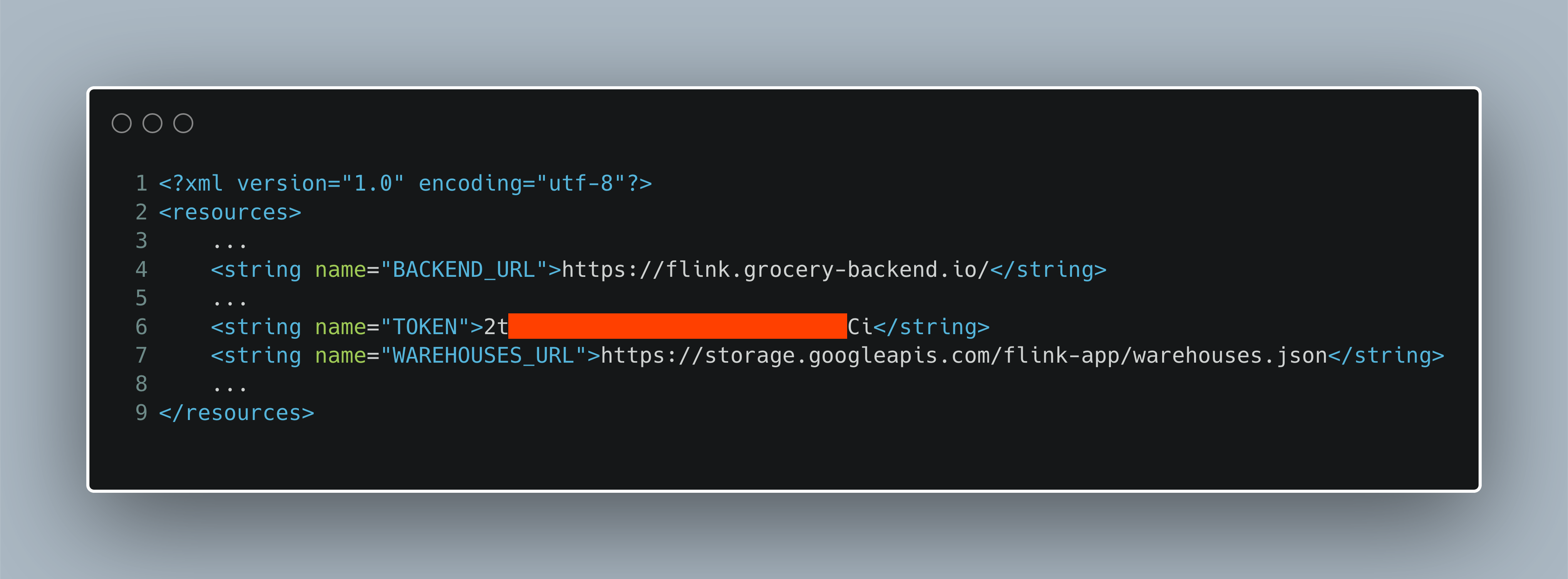

Aber nicht schlimm: Das Authorization-Token ist netterweise in den Dateien der App hinterlegt.

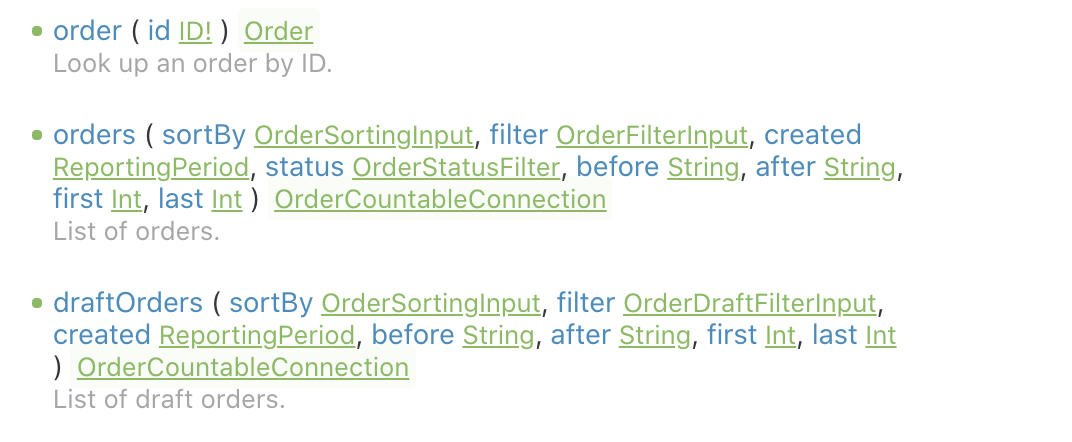

Mit dem Token ist uns der Server gleich viel freundlicher gesinnt und gibt uns die Informationen, die wir wollten. Praktischerweise ist GraphQL selbstdokumentierend, so dass wir direkt erklärt bekommen, was wir jetzt lustiges tun könnten:

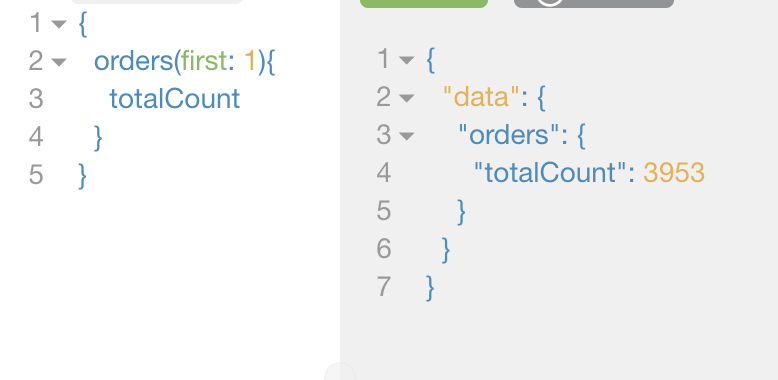

Dabei fiel der orders-Query besonders auf. Mal schauen, wie viele Bestellungen wir sehen können… Oh.

Mittlerweile ist unser Test-Smoothie auf der Parkbank auch angekommen. Unsere Bestellung taucht auch in der API auf: Zu sehen sind Name, Adresse, Telefonnummer, E-Mail, letzte 4 Stellen der Kreditkarte und was bestellt wurde. Über die offene API von Flink könnten wir auch die Details von allen >4000 Bestellungen der letzten Monate abfragen. Nicht nur unsere, sondern die aller Kund*innen 😱

Der Bestellung lag außerdem diese Postkarte bei, haben wir jetzt was gewonnen?

Da wir den Schritt, Unternehmen über öffentlich zugängliche Kund*innen-Daten zu informieren, bislang noch nicht gehen mussten, haben wir diesmal ausprobiert, mit den Öffentlich-Rechtlichen zusammenzuarbeiten 🤝

Gemeinsam mit dem rbb haben wir Flink schnellstmöglichst informiert, damit diese Lücke geschlossen und die Kund*innen informiert werden können. 📬

Reaktion von Flink

Flink hat die Lücke nach einem Tag geschlossen. Auf unsere Nachfrage teilen sie mit, dass der Zugriff “nur sehr kurzfristig möglich war” und dass sie ein “ein renommiertes IT Sicherheitsunternehmen beauftragt [haben], einen externen Check durchzuführen.”

Zudem sagt Flink, dass sie die Berliner Landesbeauftragte für Datenschutz und Informationsfreiheit (LfDI) informiert haben und “umfassend” kooperien wollen.

Flink sagt uns und ihren Kund*innen, dass sie bei ihren Untersuchungen “keinen Missbrauch” der Daten feststellen konnten. Ihren Kund*innen sagten sie, dass es durch “eine Sicherheitslücke […] möglich gewesen [wäre], Teile [der Daten] einzusehen (z.B. Anschrift und Email).”

Das wundert uns: Diese E-Mail haben wir auf unserem Account erhalten, mit dem wir bestellt haben und dessen Daten wir abgerufen haben. Bei Flink klingt das jedoch, als wären unsere Daten nicht abgerufen worden wären.

Wir finden, dass Flink hier klarer informieren sollte, dass Daten abgerufen wurden. Auch den Umfang der Daten sollten sie klarer benennen: Neben “Anschrift und Email” auch Telefonnummer und bei Kreditkartenzahlung der Kartentyp und die letzten 4 Stellen der Kreditkartennummer. Der LfDI hat Flink dies mitgeteilt, ihren Kund*innen jedoch nicht. Dass auch die bestellten Artikel abgefragt werden konnten, verschweigt Flink sowohl gegenüber den Kund*innen als auch der LfDI.

Reaktion der LfDI

Zusammen mit dem rbb haben wir auch die Landesbeauftragte für Datenschutz und Informationsfreiheit des Landes Berlin angefragt. Der Pressesprecher teilte uns mit, dass sie von Flink fristgemäß innerhalb von 72 Stunden informiert wurden. Flink teilte mit, dass es sich “bei den betroffenen Daten um Namen, Adressen und Kontaktdaten von Kund*innen sowie Angaben zur verwendeten Kreditkarte und den letzten vier Stellen der Kreditkartennummer handelt”.

Wir finden: Wer mit personenbezogenen Daten arbeitet, muss diese ausreichend sichern. Startups können dabei keinen Welpenschutz für sich reklamieren. Wenn das Produkt marktreif genug ist, um Kundendaten zu speichern, muss es auch reif genug sein, diese für sich zu behalten.

Positiv bleibt anzumerken, dass Flink schnell reagiert und Kund*innen sowie Datenschutzbehörde zeitnah informiert hat. Die Kommunikation gegenüber den Kund*innen sollte aber klarer sein.

Den Beitrag von rbb|24 über diese Geschichte findet ihr hier: https://www.rbb24.de/wirtschaft/thema/corona/beitraege/2021/03/goflink-sicherheitsluecke-datenschutz-kredikarte-berlin.html

Solche Kooperationen sind möglich dank eures Rundfunkbeitrags. 💸 18,36 € 1 im Monat sind gut für eure Landesrundfunkanstalt. Für mehr Spaß mit Zerforschung kann man uns hier unterstützen: https://zerforschung.org/unterstuetzen/

-

dem zukünftigen Rundfunkbeitrag der Herzen ↩︎